Em 2010, um malware até então desconhecido começou a chamar a atenção de empresas de segurança digital ao redor do mundo. Ele não roubava senhas de redes sociais nem esvaziava contas bancárias. Seu alvo era muito mais específico e inquietante: sistemas industriais que controlavam máquinas físicas. O nome dele era Stuxnet — e, desde então, passou a ser considerado o primeiro exemplo conhecido de arma cibernética em escala real.

O que parecia apenas mais um vírus sofisticado revelou-se uma operação complexa, que envolvia falhas inéditas do Windows, certificados digitais roubados e um nível de planejamento típico de uma ação militar. Especialistas da Kaspersky, da Symantec e de outras empresas rapidamente perceberam que não estavam diante de um crime comum. O Stuxnet tinha um alvo claro, um propósito estratégico e recursos que sugeriam o envolvimento de um Estado.

Mas como um software conseguiu impactar o mundo real a ponto de mudar a forma como governos encaram a segurança digital?

O alvo: centrífugas nucleares no Irã

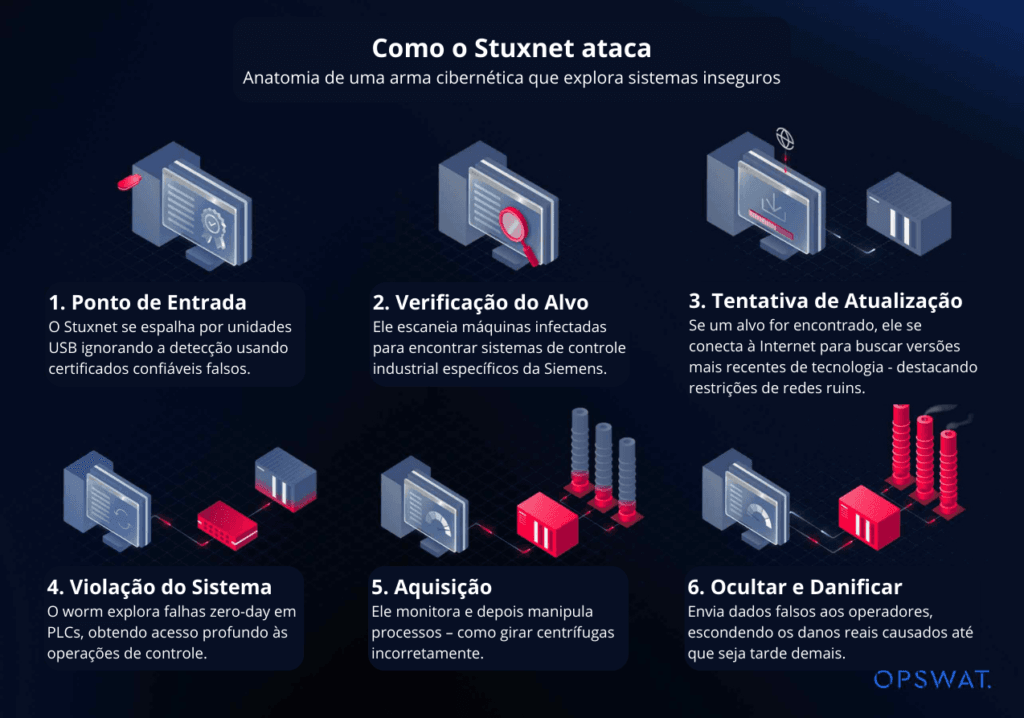

O principal alvo do Stuxnet eram sistemas industriais baseados em controladores lógicos programáveis (PLCs) da Siemens, usados na usina de enriquecimento de urânio em Natanz, no Irã. O malware foi projetado para alterar discretamente a rotação das centrífugas responsáveis pelo enriquecimento do urânio, fazendo com que operassem fora dos padrões seguros enquanto exibiam leituras aparentemente normais aos operadores.

Segundo investigações divulgadas por veículos como a BBC News e análises aprofundadas como as relatadas na revista Wired, o ataque teria sido parte de uma operação secreta conduzida pelos Estados Unidos e por Israel. Embora governos raramente confirmem oficialmente esse tipo de ação, diversas fontes apontam que o objetivo era atrasar o programa nuclear iraniano sem recorrer a um ataque militar convencional.

O resultado foi significativo. Estima-se que cerca de mil centrífugas tenham sido danificadas ou destruídas. O mais impressionante é que tudo isso ocorreu sem um único míssil disparado. Foi uma sabotagem silenciosa, conduzida por linhas de código.

Uma engenharia digital inédita

O Stuxnet não era um vírus comum. Ele explorava pelo menos quatro vulnerabilidades “zero-day” — falhas desconhecidas até então pelos fabricantes de software — no sistema operacional Windows. Além disso, usava certificados digitais legítimos, roubados de empresas de hardware, para parecer um software confiável. Isso dificultava sua detecção e aumentava sua capacidade de infiltração.

Relatórios técnicos publicados por empresas de segurança e análises acadêmicas em plataformas como a ScienceDirect detalham como o malware se espalhava principalmente por meio de dispositivos USB, explorando ambientes industriais que, teoricamente, estavam isolados da internet. Ele era capaz de identificar se estava dentro do ambiente específico que procurava. Caso contrário, permanecia praticamente inofensivo, reduzindo as chances de ser descoberto.

Essa precisão chamou a atenção da comunidade internacional. Não se tratava de um ataque oportunista. Era um código sob medida, criado para um único propósito. Isso levantou uma questão que ainda ecoa hoje: se um malware pode ser desenvolvido com esse nível de sofisticação, quais são os limites das guerras digitais?

A descoberta e a reação global

O Stuxnet foi identificado inicialmente por uma empresa de segurança na Bielorrússia, mas rapidamente se tornou assunto global. Em setembro de 2010, reportagens como a publicada pelo portal G1 destacaram que o vírus também havia atingido sistemas industriais na China e em outros países. Embora muitos desses casos não fossem o alvo principal, o código acabou se espalhando além do previsto.

A repercussão foi imediata. Governos passaram a investir ainda mais em cibersegurança, e o termo “ciberarma” ganhou espaço no debate público. Especialistas passaram a tratar ataques digitais a infraestruturas críticas — como usinas de energia, sistemas de água e redes de transporte — como ameaças reais à segurança nacional.

Em 2014, a Wired publicou uma extensa investigação baseada no livro “Countdown to Zero Day”, que detalha os bastidores do desenvolvimento do Stuxnet. A narrativa revela disputas internas, decisões estratégicas e o receio de que o código escapasse do controle — o que, de fato, aconteceu quando ele começou a circular fora do ambiente iraniano.

O legado do Stuxnet

Mais de uma década depois, o Stuxnet ainda é referência quando se fala em guerra cibernética. Ele abriu caminho para outros malwares sofisticados, como Flame e Duqu, que também apresentaram indícios de patrocínio estatal. A partir dele, ficou claro que conflitos entre nações não se limitam mais a campos de batalha físicos.

O caso também expôs fragilidades em sistemas industriais que, por muito tempo, foram considerados seguros por estarem desconectados da internet. A ideia de que o “isolamento” era suficiente para proteger infraestruturas críticas caiu por terra. Empresas e governos passaram a revisar protocolos, atualizar sistemas e investir pesado em monitoramento.

Talvez o ponto mais inquietante seja este: o Stuxnet mostrou que linhas de código podem causar danos físicos concretos. Ele não roubou apenas dados; alterou máquinas, destruiu equipamentos e influenciou um programa nuclear. Em um mundo cada vez mais conectado, onde hospitais, fábricas e cidades inteiras dependem de sistemas automatizados, isso muda completamente o jogo.

E você, como enxerga esse novo cenário? A criação de armas digitais pode ser vista como uma alternativa “menos violenta” à guerra tradicional ou representa um risco ainda maior, justamente por ser invisível e difícil de atribuir? A história do Stuxnet não é apenas um capítulo da segurança da informação — é um alerta sobre o futuro dos conflitos globais.